pahkzfaq勒索病毒处理成功方法案例

发表时间: 2018-12-21 16:55:58

浏览:

病毒名称:.pahkzfaq后缀勒索病毒

病毒类型:勒索病毒

作恶手法:AES或 RSA算法批量加密上百种后缀文件类型或者应用程序,并且把原来的文件名为.pahkzfaq后缀勒索病毒

危险等级:★★★★★ (最高级别)

入侵手段:远程控制协议漏洞(RDP弱口令),远程密码泄露。

病毒特征:黑客留下了他们的联系方式在所有的被加密文件上,会留下一个how_to_back_files.html 又或者how_to_back_files.txt文件

如何预防:大家自己对症下药,先上防御杀毒,把历年所有未打齐的安全补丁打上(如果有条件还是上windows server 2016),修改远程控制账户密码,做好密码的管理工作,异地备份数据,异地备份数据,异地备份数据!!!

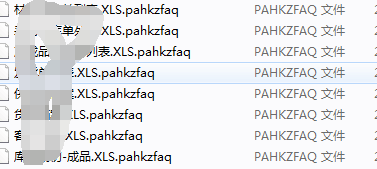

杭州市某地产系统软件数据库文件中勒索病毒后缀pahkzfaq勒索病毒修复成功,如下图

用户服务器遭勒索病毒攻击,数据库里均为当地地产相关资料,资料重要,为不影响使用,以及造成影响,客户在网上找到了我们国瑞IT,后经朋友推荐,知道我们可以处理问题,跟我们联系过后,公司当即派遣当地驻地工程师前往现场,通过检测发现有1台中毒电脑,经过数据分析可以处理。当即签订数据恢复合同,并协助客户进行资料备份。工程师在一天时间内利用备份文件修复了加密文件损坏的页信息电脑。修复成功,客户非常满意。

遭遇勒索病毒,千万不要惊慌,第一步:切断网络 第二步:安装360或其他杀毒软件进行杀毒操作,防止病毒原体残留,感染其他介质 第三步:先把已加密的重要文件,备份至移动硬盘!!!很多的人都喜欢用恢复软件尝试文件,其实这样做是徒劳的,不仅无法恢复,反而会损坏文件本身。最佳方案是根据我上面所说的来做,以及寻找专业数据恢复公司,才是最佳方案。

国瑞IT长期以来从事大数据分析及软件开发,针对勒索病毒我可提供解决方案:

1.数据恢复:Mysql Oracle SqlServer 等等数据库专业恢复。

2.数据解密:数据可100%恢复正常。

联系热线(勒索病毒全国24小时内上门解决)

华北地区:184 0194 2172

华中地区:155 8888 9264

华东地区:150 2166 2155

QQ:17304354/1196368487

邮件:serve@grit.com.cn